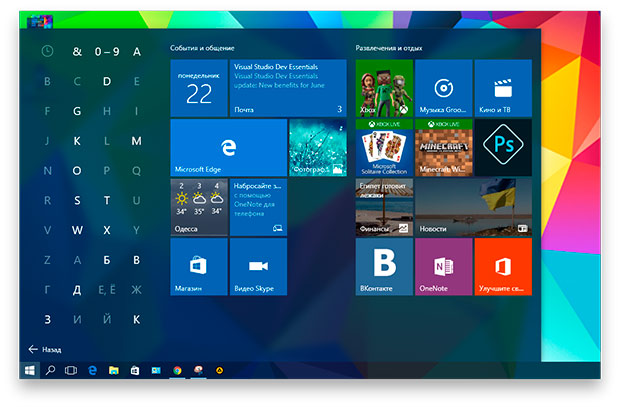

Данный механизм используется для получения обновлений. Его взлом может скомпрометировать корпоративную сеть.

Проблема заключается в том, что в крупных компаниях ПК сотрудников, как правило, получают обновления через отдельный сервер Windows Server Update Services (WSUS), который изрядно упрощает сетевым администраторам задачу по координации апдейтов. К сожалению, если корпоративный сервер обновлений настроен неправильно (а это весьма распространенное явление), он может быть атакован.

Дело в том, что по умолчанию WSUS использует обычный HTTP, а SSL-шифрование и HTTPS предлагаются как опция, которую мало кто включает. Используя этот недочет на неверно сконфигурированных серверах, эксперты Context сумели добавить в очередь Windows Update фальшивые обновления. На месте фальшивых апдейтов с такой же легкостью может оказаться и любая малварь, так как сервер оказывается уязвим к атакам типа man-in-the-middle.

Эксперты Context настоятельно рекомендуют всем сетевым администраторам включать SSL по умолчанию на сервере обновлений. Этой простой меры хватит, чтобы предотвратить вышеописанную атаку.

Также специалисты Context обратили внимание общественности и на другую, смежную проблему – бессчетное множество сторонних драйверов, устанавливаемых через Windows Update. Одних только USB-драйверов более 25 000 и среди них множество дубликатов, универсальных драйверов и устаревших версий. Получается, что с окном поиска драйверов знаком практически каждый пользователь, но мало кто догадывается, что через Windows Update можно скачать заведомо устаревшие и совсем небезопасные драйверы.

-1.png)