Данная информация была размещена в соответствии с новыми документами, предоставленными врагом АНБ, бывшим сотрудником, а ныне осведомителем Эдвардом Сноуденеом, которые он предоставил NRC Handelsblad.

Взлом компьютерных сетей и последующее их заражение производилось путем установки в них программного обеспечения, позволяющее работникам спецслужб получать доступ к персональной информации, которая передается через интернет.

Внутри АНБ данный метод получил название «Computer Network Exploitation» (CNE).

Издание The Washington Post сообщало о таких атаках еще в августе 2013 года. Такие «имплантаты», как их называют в АНБ, развернуты на кафедре в рамках учреждения, известного как Tailored Access Operations (ТАО). Разработчики программного обеспечения в рамках TAO якобы внедряются в различные маршрутизаторы, коммутаторы и межсетевые экраны, и, таким образом, получают доступ к нужной информации.

По состоянию на 2008, TAO в состоянии развернуть около 21252 таких «имплантатов» Также было подсчитано, что 85000 или около того может быть развернуто к концу 2013 года. Объектами CNE-атак стали сети, расположенные в США, Китае, Бразилии, Индии, Венесуэле, нескольких африканских и арабских странах.

![]()

«Вредоносная программа может управляться удаленно и включаться и выключаться по желанию. «Имплантаты» могут быть активированы с помощью одного нажатия одной кнопки», — сообщили журналисты Floor Boon, Steven Derix и Huib Modderkolk.

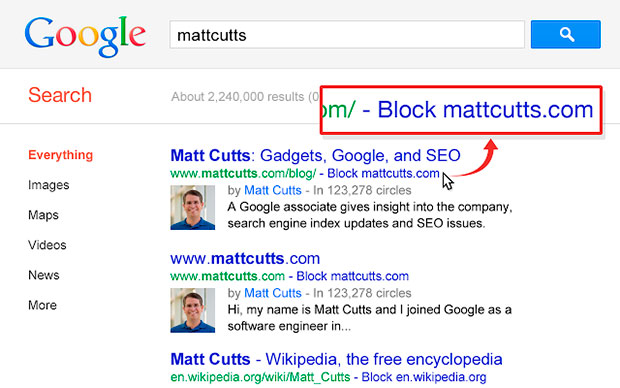

По сообщению NRC Handelsblad, похожими методами взлома и слежения пользовались в Британском центре правительственной связи (GCHQ). По информации источников, сотрудники GCHQ получили доступ к переписке и конфиденциальным данным, передававшимся через сети Belgacom, поставщика телекоммуникационных услуг в Бельгии и международной Организации стран-экспортеров нефти (ОПЕК). Сбор информации спецслужбами происходил при помощи так называемого метода «квантового проникновения» (quantum insert), при помощи которого компьютеры заражались вирусами через фейковые страницы соцсети LinkedIn и интернет-издания Slashdot.

-1.png)